El doble factor de autenticación es clave para la seguridad

La seguridad en línea es un tema que cada vez preocupa más a las personas. Ya que con el crecimiento exponencial de la cantidad de información que se comparte en internet, también aumentan los riesgos de que nuestros datos sean vulnerables a amenazas cibernéticas. Es por eso que es fundamental contar con medidas de protección adecuadas. Y una de las herramientas más eficaces para proteger nuestros datos en línea es el doble factor de autenticación. En Alto Servicios Comunicación tenemos una amplia experiencia en el desarrollo y diseño web Granada. Por lo que sabemos como proteger los sitios web que realizamos contra los ciberataques.

¿Qué es el doble factor de autenticación?

El doble factor de autenticación, también conocido como autenticación de dos factores o 2FA, es una capa adicional de seguridad que se suma al tradicional nombre de usuario y contraseña a la hora de acceder a nuestras cuentas en línea. Básicamente, consiste en un segundo paso de verificación que se realiza después de introducir la contraseña. Y puede ser algo que solo el usuario posee, como un código único generado en tiempo real a través de una aplicación de autenticación como Google Authenticator, o algo que el usuario es, como una huella dactilar o reconocimiento facial.

¿Por qué es necesario el doble factor de autenticación?

En un mundo cada vez más digitalizado, donde gran parte de nuestra vida se desarrolla en línea, es fundamental proteger nuestros datos personales y financieros de posibles ciberataques. Los hackers y cibercriminales cada vez son más sofisticados en sus métodos, por lo que es necesario contar con medidas de seguridad robustas que nos protejan de posibles vulnerabilidades.

1.- Capa extra de seguridad

Uno de los aspectos clave del doble factor de autenticación es que añade una capa extra de dificultad para los hackers. Ya que incluso si logran obtener nuestra contraseña, todavía necesitarían acceder al segundo factor de verificación para poder entrar en nuestra cuenta. Esto reduce significativamente las posibilidades de que nuestros datos sean comprometidos. Ya que incluso en el peor de los casos, si nuestra contraseña es vulnerada, todavía contamos con una segunda barrera de protección.

2.- Protección y seguridad

Otro aspecto importante del doble factor de autenticación es que nos brinda la tranquilidad de saber que nuestras cuentas en línea están protegidas de manera efectiva. Al aumentar la seguridad de nuestras cuentas, reducimos el riesgo de sufrir robo de identidad, fraude financiero o cualquier otro tipo de ciberataque que pueda poner en peligro nuestra privacidad y seguridad en línea.

3.- Fácil de implementar

Además, el doble factor de autenticación es una medida relativamente sencilla de implementar, que no requiere de conocimientos técnicos avanzados y que puede ser configurada en la mayoría de los servicios en línea que utilizamos a diario, como redes sociales, servicios de correo electrónico, plataformas de banca en línea, entre otros. Esto significa que todos podemos beneficiarnos de esta capa adicional de seguridad sin necesidad de invertir grandes cantidades de tiempo o dinero.

4.- Protege contra robos de sesiones

El doble factor de autenticación (2FA) es una capa adicional de seguridad que se utiliza para proteger las cuentas en línea en caso de que las credenciales de acceso (como las cookies de sesión) sean comprometidas. Si una persona malintencionada logra obtener las cookies de sesión de una cuenta, no podrá sortear el 2FA. Ya que este requiere de un segundo paso de verificación (como un código de seguridad enviado a un dispositivo móvil) que no se puede obtener solo con las cookies de sesión. Por lo tanto, es importante tener activado el doble factor de autenticación en todas las cuentas en línea para protegerlas de posibles intentos de robo de datos.

¿Cómo burlan los cibercriminales el 2FA?

Es importante que los usuarios estén al tanto de estas tácticas y tomen medidas para proteger sus cuentas contra los ataques de los cibercriminales. Una forma de hacerlo es utilizar métodos de autenticación más seguros, como el uso de aplicaciones de autenticación en lugar de códigos enviados por SMS. También es importante ser consciente de los correos electrónicos y mensajes sospechosos. Y verificar la autenticidad de los enlaces antes de hacer clic en ellos. Mantener el software y el sistema operativo actualizados. Así como utilizar un antivirus confiable, también puede ayudar a prevenir ataques de cibercriminales.

Tácticas comunes que usan los hackers

Existen múltiples tácticas utilizadas por cibercriminales para burlar el doble factor de autenticación y obtener acceso a las cuentas de sus víctimas.

1.- SIM Swapping

Una de ellas es el SIM swapping, un método en el cual el atacante logra convencer al proveedor de servicios móviles de que él es la víctima y solicita que el número de teléfono del propietario se cambie a un dispositivo de su elección. De esta manera, el hacker puede recibir todos los códigos de verificación que se envíen al teléfono de la víctima, permitiéndole acceder a su cuenta sin necesidad de la autenticación de dos factores.

2.- Modliska

Otra táctica común es el uso de herramientas proxy inverso, como Modliska. Estos servidores se encargan de recuperar recursos en nombre del cliente desde uno o más servidores, permitiendo al atacante interceptar la comunicación entre el servicio legítimo y la víctima. De esta manera, el hacker puede rastrear y registrar las interacciones de la víctima con el servicio, incluyendo sus credenciales de inicio de sesión y códigos de autenticación 2FA. Al comprometer los códigos de un solo uso enviados por SMS, el hacker puede acceder a la cuenta de la víctima sin ser detectado.

3.- Typosquatting

El Typosquatting es otra táctica utilizada por los cibercriminales para engañar a las víctimas y obtener acceso a sus cuentas. En este caso, el atacante envía un correo electrónico de phishing o un mensaje instantáneo con un enlace que se asemeja al nombre de dominio de un sitio web legítimo, cambiando una o dos letras para confundir a la víctima. Como cambiar una ele minúscula por una i mayúscula, es decir l por I. Al hacer clic en el enlace, la víctima es redirigida a una página de inicio de sesión falsa, donde se le solicita ingresar su nombre de usuario, contraseña y códigos de autenticación 2FA. El hacker intercepta estas credenciales. Así como la cookie de inicio de sesión asociada con la cuenta, permitiéndole acceder a la cuenta de la víctima y llevar a cabo actividades maliciosas.

4.- Phishing

Además de estas tácticas, los cibercriminales también pueden utilizar otros métodos para eludir el 2FA y obtener acceso a las cuentas de sus víctimas. Por ejemplo, pueden llevar a cabo ataques de phishing en los que engañan a las víctimas para que revelen sus credenciales de inicio de sesión y códigos de doble factor de autenticación. También pueden utilizar malware para infectar los dispositivos de las víctimas y robar sus credenciales de forma clandestina.

A través de campañas de phishing, los cibercriminales pueden enviar correos electrónicos o mensajes de texto engañosos que parecen ser de fuentes legítimas, solicitando a la víctima que proporcione información personal, incluidos los códigos del doble factor de autenticación.

Una vez que la víctima proporciona esta información, el hacker puede acceder a la cuenta pretendiendo ser el propietario legítimo y eludir la protección del 2FA.

5.- Malware

Mediante el uso de malware, los hackers pueden infectar el dispositivo de la víctima con software malicioso que registra las pulsaciones del teclado, captura la pantalla o incluso accede a la cámara y el micrófono del dispositivo.

Este malware puede capturar los códigos de autenticación 2FA a medida que la víctima los ingresa. Lo que permite al hacker acceder a la cuenta protegida por 2FA.

¿Cómo evitar que se salten el doble factor de autenticación?

Los hackers están encontrando formas cada vez más sofisticadas de burlar la autenticación de dos factores, una medida de seguridad que se ha vuelto fundamental en la protección de cuentas en línea. A pesar de ser eficaz en la prevención de brechas de seguridad, los cibercriminales han encontrado maneras de obtener los códigos de autenticación de un solo uso que se envían por SMS a los teléfonos de las víctimas. Esto pone en peligro la seguridad de las cuentas y la información personal de los usuarios.

Kevin Mitnick, un ex hacker y ahora experto en seguridad, demostró que los hackers pueden redirigir a las víctimas a páginas falsas de inicio de sesión para robar los códigos de autenticación y otros datos sensibles. Además, mediante métodos como el SIM swapping y el uso de proxies inversos, los hackers pueden interceptar la comunicación entre un servicio legítimo y la víctima, comprometiendo la seguridad de el doble factor de autenticación.

Para protegerse de estos ataques, es importante verificar los enlaces a los que accedemos, prestando especial atención a los correos electrónicos y mensajes sospechosos. Además, es fundamental verificar la ortografía de las URLs y estar atentos a posibles errores tipográficos que puedan indicar un intento de phishing. Por último, es recomendable comprobar regularmente la seguridad de nuestra contraseña para evitar que esté comprometida y así prevenir posibles accesos no autorizados a nuestras cuentas.

¿Cómo evitar el phishing?

El phishing es una técnica utilizada por cibercriminales para robar información personal y financiera de manera fraudulenta. Para protegerse de posibles ataques de phishing, es importante usar medidas preventivas:

- Verificar la dirección de correo electrónico del remitente: Antes de hacer clic en un enlace o responder a un correo electrónico, verifica que la dirección de correo electrónico del remitente sea legítima. Los delincuentes suelen utilizar direcciones de correo electrónico falsas o similares a las de empresas conocidas para engañar a las personas.

- Revisar el contenido del mensaje: Presta atención a la redacción y ortografía del mensaje. Los correos electrónicos de phishing suelen contener errores gramaticales y ortográficos que pueden ayudar a identificarlos.

- No proporcionar información personal: Nunca reveles información personal, como contraseñas, números de tarjeta de crédito o datos bancarios, a través de correos electrónicos o mensajes sospechosos.

- Desconfiar de los enlaces y archivos adjuntos: Evita hacer clic en enlaces o descargar archivos adjuntos de correos electrónicos sospechosos. Estos pueden contener malware o redirigirte a sitios web falsos diseñados para robar información.

- Utilizar autenticación de dos factores: Habilita el doble factor de autenticación en tus cuentas para agregar una capa adicional de seguridad. Esto garantiza que se requiera un segundo método de verificación, como un código enviado a tu teléfono. Para iniciar sesión en tu cuenta.

- Mantener el software actualizado: Asegúrate de mantener actualizados tus programas antivirus, navegadores web y sistemas operativos para protegerte contra posibles vulnerabilidades que puedan ser explotadas por los cibercriminales.

Al seguir estas recomendaciones y mantenerse alerta ante posibles intentos de phishing, podrás proteger tu información personal y financiera y evitar poner en riesgo la seguridad de tus cuentas en línea. Si tienes dudas sobre la autenticidad de un correo electrónico, es recomendable contactar directamente a la empresa o institución para verificar su legitimidad.

La importancia de mantener el software actualizado

Mantener actualizado el software y el sistema operativo es una de las prácticas de ciberseguridad más fáciles de realizar. Además, es crucial para garantizar la seguridad de nuestros dispositivos y proteger nuestra información personal y financiera de posibles ataques de cibercriminales. Y es una capa adicional de seguridad que complementa el doble factor de autenticación.

Los fabricantes de software y sistemas operativos suelen lanzar actualizaciones periódicas que incluyen parches de seguridad para corregir vulnerabilidades que podrían ser explotadas por hackers. Si no mantenemos nuestro software actualizado, corremos el riesgo de ser víctimas de ataques de malware, ransomware o phishing que podrían comprometer nuestra información y causar daños económicos.

Por otro lado, es importante contar con un antivirus confiable que nos proteja de posibles amenazas en línea. Los antivirus son herramientas especializadas en detectar y eliminar virus, troyanos, gusanos y otras formas de malware que podrían infectar nuestros dispositivos y robar nuestra información.

Al utilizar un antivirus confiable y mantener actualizado nuestro software y sistema operativo, podemos minimizar el riesgo de sufrir ataques de cibercriminales y proteger nuestra privacidad y seguridad en línea. Es importante tener en cuenta que la seguridad cibernética es responsabilidad de todos. Y mantener nuestros dispositivos protegidos es fundamental en la era digital en la que vivimos.

Educación para prevenir fallos de seguridad

La educación y concientización sobre las tácticas utilizadas por los hackers para eludir el doble factor de autenticación es fundamental para protegerse de posibles ataques cibernéticos. La autenticación de dos factores es una capa adicional de seguridad que ayuda a proteger las cuentas en línea de accesos no autorizados. Ya que requiere de dos formas de verificación (como una contraseña y un código enviado al teléfono móvil del usuario) para acceder a la cuenta.

Los hackers utilizan diversas técnicas para eludir la autenticación de dos factores, como el phishing, el robo de identidad, el malware y el spoofing de SMS, entre otros. Es importante que los usuarios estén informados sobre estas tácticas y tomen medidas proactivas para proteger sus cuentas y datos personales.

Algunas recomendaciones para protegerse de los hackers incluyen:

- Utilizar aplicaciones de autenticación en lugar de mensajes de texto para recibir códigos de verificación.

- Verificar la legitimidad de los correos electrónicos y mensajes que solicitan información personal o credenciales de acceso.

- Evitar hacer clic en enlaces sospechosos o descargar archivos adjuntos de fuentes desconocidas.

- Mantener el software y los sistemas operativos actualizados para protegerse de vulnerabilidades conocidas.

- Utilizar contraseñas seguras y únicas para cada cuenta y cambiarlas regularmente.

En definitiva, la educación y concientización de los usuarios sobre las tácticas utilizadas por los hackers para eludir la autenticación de dos factores es clave para protegerse de posibles ataques cibernéticos y mantener la seguridad en línea. Es importante estar informado, ser proactivo y tomar medidas preventivas para protegerse de posibles amenazas en el mundo digital. También es importante saber qué hacer si has sufrido un ataque de phishing.

¿Cómo activar el doble factor de autenticación?

La autenticación de dos factores es una capa adicional de seguridad que añade una capa extra de protección a tus cuentas en línea. Ya que requiere que proporciones dos formas diferentes de identificación para acceder a tu cuenta.

Recuerda siempre mantener actualizados tus métodos de autenticación y no compartir estos códigos con nadie. La autenticación de dos factores es una herramienta efectiva para proteger tu información y reducir el riesgo de ser víctima de hackeos.

Activar el doble factor de autenticación según la plataforma

Aquí te explicamos cómo activar y configurar el doble factor de autenticación en algunos servicios en línea populares:

1.- Google

- Inicia sesión en tu cuenta de Google.

- Ve a la sección de Seguridad.

- Busca la opción de «Verificación en dos pasos» o «2FA» y sigue las instrucciones para configurar tu doble factor de autenticación, que puede ser un mensaje de texto, una llamada telefónica, una aplicación de autenticación como Google Authenticator o un dispositivo de seguridad físico.

2.- Facebook

- Inicia sesión en tu cuenta de Facebook.

- Ve a la sección de Configuración y Privacidad.

- Selecciona la opción de «Seguridad e inicio de sesión» y activa la opción de «Aprobaciones de inicio de sesión».

- Sigue las instrucciones para configurar la autenticación de dos factores, que puede ser mediante un mensaje de texto, una notificación en la app de Facebook o una aplicación de autenticación.

3.- Apple

- Inicia sesión en tu cuenta de Apple.

- Ve a la sección de «Seguridad» y selecciona la opción de «Verificación en dos pasos».

- Sigue las instrucciones para configurar tu segundo factor de autenticación, que puede ser a través de un mensaje de texto, una llamada telefónica o un dispositivo de confianza.

4.- WordPress

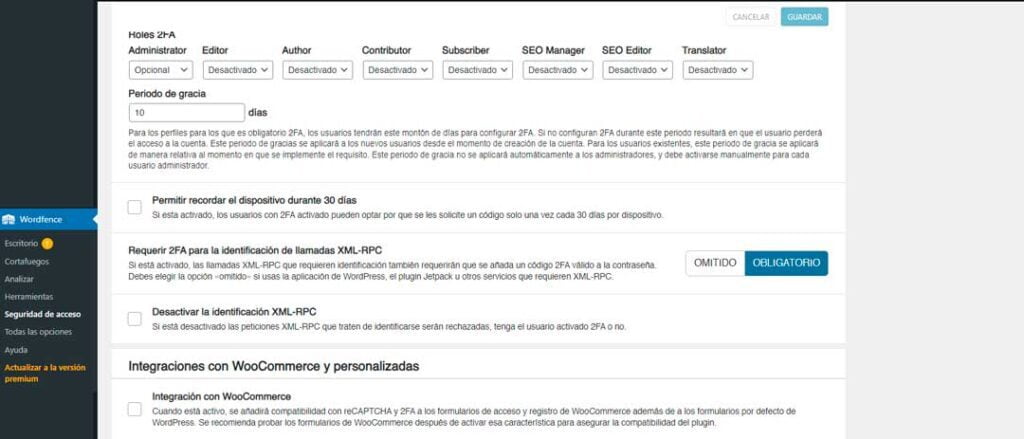

WordPrees es el gestor de contenido más utilizado y la experiencia de Alto Servicios Comunicación combatiendo los ciberataques es amplia. Así que recomendamos proteger WordPress con el 2FA de Wordfence. Para activar el doble factor de autenticación en Wordfence, sigue estos pasos:

- Accede al panel de administración de WordPress y dirígete a la pestaña de Wordfence en el menú lateral.

- Haz clic en «Opciones de inicio de sesión» en el menú desplegable.

- En la sección de «Autenticación de dos factores», selecciona la opción «Habilitar» junto a la opción «Activar la autenticación de dos factores para los administradores».

- Elige el método de autenticación de dos factores que prefieras, como SMS, correo electrónico, aplicación de autenticación, etc.

- Sigue las instrucciones proporcionadas para completar la configuración del doble factor de autenticación.

- Una vez configurado, los administradores de WordPress deberán utilizar el segundo factor de autenticación además de su contraseña habitual para acceder a la cuenta.

- Recuerda guardar los cambios realizados.

Con estos pasos habrás activado el doble factor de autenticación en Wordfence para mejorar la seguridad de tu sitio web.

Otras medidas de seguridad

Una de las formas más comunes de doble factor de autenticación es el envío de códigos por SMS. Sin embargo, este método está sujeto a diversas vulnerabilidades, como el robo de identidad y la interceptación de mensajes. Es por ello que se recomienda utilizar aplicaciones de autenticación, como Google Authenticator o Authy, que generan códigos únicos y temporales en lugar de recibirlos por SMS.

Las aplicaciones de autenticación ofrecen una capa adicional de seguridad al no depender de la red telefónica para la entrega de los códigos. Lo que reduce el riesgo de que terceros accedan a la información confidencial. Además, al generar códigos únicos y temporales, se dificulta aún más la posibilidad de fraude o suplantación de identidad.

Por tanto, la utilización de aplicaciones de autenticación en lugar de códigos por SMS es una medida eficaz para proteger la información sensible y garantizar la seguridad en las transacciones en línea. Es importante concienciar a los usuarios sobre la importancia de utilizar métodos de autenticación más seguros y fomentar buenas prácticas en materia de seguridad cibernética.

Con el aumento de los ciberataques y la vulnerabilidad de los datos personales y confidenciales, es fundamental utilizar métodos de autenticación más seguros para proteger la información. Sobre todo si se trata del ordenador de trabajo. Donde se guarda información de clientes y el acceso a las plataformas de gestión.

Conclusión

Los cibercriminales utilizan tácticas sofisticadas para eludir la protección del 2FA y acceder a cuentas de víctimas, por lo que es importante que los usuarios se informen sobre estas técnicas y tomen medidas para protegerse, como evitar hacer clic en enlaces sospechosos y mantener sus dispositivos seguros. Al estar alerta a posibles señales de phishing y utilizar métodos de autenticación seguros, los usuarios pueden reducir el riesgo de ser víctimas de ciberataques y mantener su información segura en línea.

El doble factor de autenticación es una herramienta vital para proteger nuestros datos en un entorno digital cada vez más amenazante. Al agregar una capa adicional de seguridad a nuestras cuentas en línea, reducimos de manera significativa el riesgo de sufrir ciberataques y preservamos nuestra privacidad y seguridad en la red. Si aún no has activado el 2FA, es recomendable que lo hagas de inmediato para mantener tus cuentas seguras y protegidas en todo momento y así evitar posibles compromisos de datos en el futuro. ¡Actúa ahora y protege tu información en línea con el doble factor de autenticación!